Può succedere, ed effettivamente succede, che i tuoi dati vengano carpiti ancora prima che tu abbia cliccato sul tasto Invio. Cioè, prima che tu abbia espresso il consenso, prima che tu, addirittura, abbia deciso se completare l’iscrizione a un servizio o a una newsletter. Lo ha appurato uno studio realizzato e pubblicato da alcuni ricercatori: Asuman Senol dell’IMEC (Interuniversitair Micro Elektronica Centrum) – COSIC (The Computer Security and Industrial Cryptography research group), Università cattolica Lovanio; Gunes Acar, dell’Università di Radboud; Mathias Humbert, dell’Università di Losanna; Frederik Zuiderveen Borgesius, dell’Università di Radboud.

Si legge nell’abstract: “Gli utenti Web inseriscono i propri indirizzi e-mail nei moduli online per una serie di motivi, tra cui l’iscrizione a un servizio o a una newsletter. Gli indirizzi e-mail digitati nei moduli possono essere raccolti anche da script di terze parti anche quando gli utenti cambiano idea e lasciano il sito senza inviare il modulo.

È noto che gli indirizzi e-mail, o gli identificatori da essi derivati, vengono utilizzati da broker di dati e inserzionisti per l’identificazione multisito, multipiattaforma e persistente di individui potenzialmente ignari.

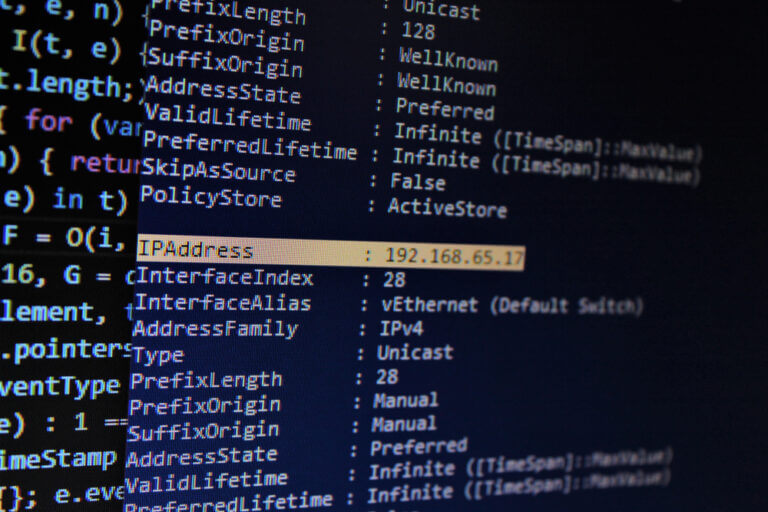

Per scoprire se l’accesso ai moduli online viene utilizzato in modo improprio dai tracker online, presentiamo una misurazione della raccolta di e-mail e password che avviene prima dell’invio del modulo sui primi 100.000 siti Web.

Valutiamo l’effetto della posizione dell’utente, della configurazione del browser, e l’interazione con le finestre di dialogo per il consenso confrontando i risultati da due punti di vista (Unione Europea e USA), due configurazioni del browser (desktop/mobile) e tre modalità di consenso.

Le nostre analisi mostrano che gli indirizzi e-mail degli utenti vengono esfiltrati nei domini di monitoraggio, marketing e analisi prima dell’invio del modulo e senza fornire il consenso su 1.844 siti Web durante la scansione dell’UE e 2.950 siti Web in quella degli Stati Uniti.

Sebbene la maggior parte degli indirizzi e-mail venga inviata a domini di tracciamento noti, ne identifichiamo ulteriori 41 di tracciamento che non sono elencati da nessuna delle liste di blocco popolari. Inoltre, troviamo la raccolta accidentale di password su 52 siti Web da parte di script di riproduzione delle sessioni di terze parti”.

Tracciamento per marketing digitale: come avviene e avverrà con i dati di prima parte

Indice degli argomenti

Così i siti Web raccolgono dati mentre compiliamo form online

Allora: quando firmi per ricevere una newsletter, effettuare una prenotazione di un hotel o effettuare il check-in online, dai per scontato che se digiti male il tuo indirizzo e-mail tre volte, o cambi idea e esci dalla pagina, tutto questo non importa, perché nulla può accadere fino a quando non clicchi Invio.

Come dimostra la ricerca appena esposta, un numero sorprendente di siti Web sta raccogliendo alcuni o tutti i tuoi dati mentre li digiti in un modulo. Molti dei siti apparentemente non intendono condurre la registrazione dei dati, ma incorporano servizi di marketing e analisi di terze parti.

Dopo aver scansionato in modo specifico i siti per la fuga di password nel maggio 2021, i ricercatori hanno anche trovato 52 siti Web in cui terze parti, incluso il gigante tecnologico russo Yandex, stavano raccogliendo dati sulle password prima dell’invio.

Il gruppo ha rivelato i propri risultati a questi siti e da allora i 52 casi sono stati risolti. “Se c’è un pulsante “Invia” su un modulo, la ragionevole aspettativa è che abbia una funzione, e che i tuoi dati saranno inviati quando farai clic su di esso”, afferma Güneş Acar, professore e ricercatore nel gruppo di sicurezza digitale della Radboud University e uno dei leader dello studio. “Siamo rimasti molto sorpresi da questi risultati. Pensavamo che forse avremmo trovato alcune centinaia di siti Web in cui la tua email è stata raccolta prima dell’invio, ma l’esito finale ha superato di gran lunga le nostre aspettative”.

Ad esempio, ti può capitare di cercare una casa da acquistare, oppure il modo per abbassare la rata su quella che hai già, e allora fai visita a Quicken Loans, un sito che serve allo scopo. Ti verrà posta una rapida successione di domande: quanti soldi hai a disposizione o quanto vale la tua casa. Poi Quicken ti dirà quanto dovresti al mese se il prestito verrà accordato e ti chiederà il tuo nome, indirizzo email e numero di telefono.

Compili il modulo di contatto, ma poi hai un ripensamento. Chiudi la pagina prima di fare clic sul pulsante Invia e accettare l’informativa sulla privacy, ma è troppo tardi. Il tuo indirizzo email e il tuo numero di telefono sono già stati inviati a un server su “murdoog.com” di proprietà di NaviStone, una società che pubblicizza la sua capacità di smascherare i visitatori anonimi del sito Web e di scoprire i loro indirizzi di casa. Il codice di NaviStone sul sito di Quicken ha catturato invisibilmente ogni parte delle tue informazioni mentre le compilavi, prima che tu potessi premere il pulsante “Invia”.

Riempimento automatico dei form online: attenti alla privacy

Durante un’indagine su come una società di reclutamento per sperimentazioni farmacologiche, chiamata Acurian Health, rintraccia le persone che cercano informazioni online sulle loro condizioni mediche, due giornalisti di Gizmodo hanno scoperto il codice di NaviStone sui siti gestiti da Acurian, Quicken Loans, un centro di formazione continua, un negozio di abbigliamento per donne adulte e una miriade di altri rivenditori.

Utilizzando Javascript, quei siti trasmettevano informazioni dalle persone non appena le digitavano o le compilavano automaticamente in un modulo. In questo modo, l’azienda ne entrava in possesso anche se quelle persone cambiavano immediatamente idea e chiudevano la pagina.

È il riempimento automatico, in questo caso, il veicolo per penetrare la privacy dell’ignoto utente.

NaviStone si occupa di identificare i clienti “pronti da coinvolgere” e di abbinare “visitatori (di siti Web) precedentemente anonimi a nomi e indirizzi postali”. Dice che può inviare cartoline nelle loro case entro un giorno o due dalla loro visita e che è in grado di abbinare “il 60-70% del traffico anonimo del tuo sito a nomi e indirizzi postali”.

Una clamorosa vicenda di tracciamento di dati sanitari

Qualche anno fa, venne fuori una clamorosa vicenda, protagonisti AcurianHealth e NaviStone.

Una cittadina americana, che non aveva mai nemmeno sentito parlare di Acurian, ricevette una sua lettera per posta. Indirizzata a lei personalmente, la invitava a partecipare a uno studio su persone affette da psoriasi. La donna non soffriva di psoriasi, ma l’anno prima aveva cercato informazioni online, quando un suo amico soffriva di tale patologia. E, pochi mesi prima di ricevere la lettera, si era anche rivolta a Internet con una domanda su un fungo della pelle.

Era il tipo di navigazione che chiunque avrebbe potuto fare, supponendo che fosse privato e anonimo. Ora, però, c’era una lettera, con sopra il suo nome e indirizzo di casa, che la prendeva di mira come potenziale paziente con una malattia della pelle. Come l’aveva scovata Acurian Health?

Quando cercò su Google l’azienda, si imbatté su molte persone nelle sue stesse condizioni: si lamentavano di essere state contattate da Acurian per le loro varie condizioni mediche.

Una madre raccontò addirittura che il figlio era stato contattato da Acurian, che aveva puntualmente focalizzato i suoi problemi di salute e lo invitava a una sperimentazione sulla droga. Acurian attribuì le sue intuizioni inquietanti a potenti congetture, basate su analisi sofisticate di informazioni pubbliche e “dati sullo stile di vita” acquistati da broker di dati.

Ciò che poteva sembrare invadente, secondo il resoconto dell’azienda, era semplicemente una testimonianza del potere dei modelli rivelati dai big data.

Il vicepresidente senior delle operazioni di Acurian fece all’epoca al WSJ la seguente dichiarazione: “Siamo a un punto in cui, in base alla cronologia della tua carta di credito, al fatto che guidi un’automobile americana e ad altri fattori che concernono lo stile di vita, possiamo ottenere informazioni quasi certe sul fatto che tu abbia o meno la malattia che stiamo esaminando”.

Ci sono alcune informazioni mediche su cui Acurian non deve neanche sforzarsi di indovinare. Walgreens è un’azienda che utilizza un’esenzione alla privacy per la ricerca per inviare lettere di reclutamento ai suoi clienti di farmacia per conto di Acurian (che, ovviamente, la paga profumatamente per l’incomodo), in base ai farmaci che stanno usando.

Dunque, Acurian può asserire di non accedere direttamente alle informazioni mediche: le identità dei clienti rimangono private fino a quando non rispondono agli inviti.

Un’indagine di Special Projects Desk ha poi svelato che Acurian ottiene le informazioni mediche delle persone in modo più diretto, utilizzando, come abbiamo già accennato, il codice di NaviStone.

Ciò consente di risalire alle identità delle persone che cercano on line informazioni, prima che abbiano acconsentito a qualsiasi cosa. AcurianHealth ha creato dozzine e dozzine di siti Web generici per le prove per cui sta reclutando, con immagini di persone in pericolo; a volte in essi compare il logo di AcurianHealth e promesse di elargizioni in danaro non trascurabili e tarate sull’importanza o la delicatezza o la difficoltà dello studio cui partecipare.

Abilmente celato, in molti di essi il codice di NaviStone.

Quindi, se una persona è curiosa di una di quelle lettere di Walgreens, o segue uno degli annunci online di Acurian e visita uno dei siti generici di Acurian specifici per la malattia, la sua identità potrebbe essere scoperta e associata alla condizione in questione.

Questa funzione di tracciamento mina la separazione formale tra i dati dei clienti Walgreens e il reclutamento di Acurian. Se Walgreens invia lettere ai clienti che assumono determinati farmaci fornendo un sito generico controllato da Acuria, e questi clienti lo visitano, Acurian può dedurre che la sua ondata di nuovi visitatori sta assumendo quei farmaci.

NaviStone completa il lavoro, giacché col suo codice permette di identificare i visitatori, e Acurian può vedere chi sono. Walgreens, nelle sue linee – privacy, dichiara di utilizzare le informazioni sulla salute dei clienti per scopi di “ricerca”, che includerebbero studi clinici. Collabora con Acurian da anni, mentre NaviStone ha annunciato di sfruttare il suo database di 100 milioni di clienti per reclutare pazienti direttamente per cinque importanti case farmaceutiche.

Tracciamento online: differenza tra USA e UE

Dopo aver approfondito un caso particolarmente inquietante, perché riguarda informazioni su dati sensibili come quelli concernenti la salute delle persone, torniamo allo studio portato avanti recentemente.

I ricercatori sottolineano che, in sostanza, il comportamento da essi svelato è simile ai cosiddetti keylogger, programmi che registrano tutto ciò che viene digitato. Ma su un sito mainstream, tra i primi mille, gli utenti probabilmente non si aspettano di avere le loro informazioni registrate.

Inoltre, sono state rilevate alcune variazioni: alcuni siti hanno registrato i dati battitura per battitura, mentre altri hanno acquisito gli invii completi da un campo quando gli utenti hanno fatto clic su quello successivo. “Ad esempio, se l’utente clicca sul campo della password loro raccolgono l’e-mail, mentre in altri siti fai clic in un punto qualsiasi ed essi raccolgono immediatamente tutte le informazioni”, afferma Asuman Senol, un responsabile della privacy e ricercatore di identità presso l’Università dii Lovanio.

I ricercatori affermano che le differenze tra UE e USA potrebbero essere legate al fatto che, a causa del regolamento generale sulla protezione dei dati dell’UE, le aziende sono più caute nel tracciare gli utenti e integrano un minor numero di terze parti.

Informando i siti Web e le terze parti che raccolgono dati in questo modo, i ricercatori hanno scoperto che una spiegazione per alcune delle raccolte di dati impreviste potrebbe avere a che fare con la sfida di differenziare l’azione “invia” dalle altre dell’utente su determinati pagine. Ma sottolineano che, d’altronde, dal punto di vista della privacy, questa non è una giustificazione adeguata.

Il caso dei tracking pixel

Il gruppo di esperti ha anche portato alla luce Meta Pixel e TikTok Pixel, tracker di marketing invisibili che i servizi incorporano nei loro siti Web per tracciare gli utenti e mostrare loro annunci. Entrambi (Meta e TikTok) hanno affermato nella loro documentazione che un cliente potrebbe attivare la “corrispondenza avanzata automatica”, che attiverebbe la raccolta di dati quando un utente ha inviato un modulo.

In pratica, tuttavia, i ricercatori hanno scoperto che questi pixel di tracciamento acquisivano indirizzi e-mail con hash – versione oscurata degli indirizzi e-mail utilizzati per identificare gli utenti Web su più piattaforme – prima dell’invio.

Per gli utenti statunitensi, 8.438 siti potrebbero aver divulgato dati a Meta pixel, e 7.379 potrebbero essere interessati dagli utenti dell’UE. Per TikTok Pixel, il gruppo ha trovato 154 siti per utenti statunitensi e 147 per utenti UE.

I ricercatori hanno presentato una segnalazione di bug a Meta il 25 marzo e la società ha rapidamente assegnato un ingegnere al caso, ma da allora il gruppo non ha ricevuto aggiornamenti. Hanno poi informato TikTok il 21 aprile e il risultato è stato il silenzio. “I rischi per la privacy degli utenti sono che verranno tracciati in modo ancora più efficiente; possono essere monitorati su diversi siti Web, su sessioni diverse, su dispositivi mobili e desktop”, afferma Acar (professore e ricercatore nel gruppo di sicurezza digitale della Radboud University). “Un indirizzo email è un identificatore infinitamente utile per il tracciamento, perché è globale, unico, costante. Non puoi cancellarlo come cancelli i tuoi cookie. È un identificatore molto potente”.

Acar sottolinea inoltre che, poiché le aziende tecnologiche cercano di eliminare gradualmente il monitoraggio basato sui cookie per preoccupazioni legate al rispetto della privacy, i marketer e altri analisti faranno sempre più affidamento su ID statici come numeri di telefono e indirizzi e-mail.

Diffidare dei moduli che “perdono dati”

Eliminare i dati in un modulo prima di inviarlo potrebbe non essere sufficiente per proteggersi, perciò i ricercatori hanno creato un’estensione per Firefox chiamata LeakInspector per rilevare la raccolta di dati da parte di “moduli canaglia”.

Essi sperano che le loro scoperte aumentino la consapevolezza sul problema, non solo per gli utenti Web regolari, ma anche per gli sviluppatori e gli amministratori di siti che possono verificare in modo proattivo se i propri sistemi, o una qualsiasi delle terze parti che utilizzano, stanno raccogliendo dati da moduli senza consenso.

In conclusione, i moduli “che perdono dati” sono solo un altro tipo di raccolta di cui diffidare in un campo online già estremamente affollato.

È una battaglia nella quale ogni arma di difesa della privacy può rivelarsi spuntata dopo un certo periodo dalla sua creazione. Il tempo necessario perché dall’altra parte si siano studiate e implementate armi ancora più precise e potenti. E così via, giorno dopo giorno, colpo dopo colpo, in una sfida che probabilmente non avrà mai termine.