La scadenza del 28 febbraio 2025 ha rappresentato un termine cruciale per la registrazione delle aziende NIS2 presso l’Agenzia per la Cybersicurezza Nazionale (ACN) e la mancata registrazione entro la menzionata data comporterà sanzioni pecuniarie amministrative fino ad un massimo del 0,1% del fatturato.

Tuttavia, chi non si è ancora registrato, ma ha già completato il primo step, quello di censimento, potrà terminare la registrazione anche oltre il 28 febbraio ed avrà ancora dieci giorni per farlo, fino al prossimo 10 marzo. Come si legge sul sito di ACN, “non si tratta infatti di una proroga, è stato applicato lo stesso principio che vale per esprimere il voto ai seggi: se l’elettore fa accesso al seggio prima dell’orario di chiusura delle operazioni di voto, può sempre esercitare il suo diritto civico”.

Tuttavia, anche dopo questa data, la compliance alla NIS2 continuerà a presentare diverse sfide e richiederà un impegno costante.

Vediamo di che si tratta.

Indice degli argomenti

Le prossime scadenze della NIS2 e sfide

Secondo il programma ipotizzato da ACN, analizziamo di seguito le prossime date strategiche nelle agende delle organizzazioni che hanno avviato il percorso di compliance alla NIS2.

- Entro il 31 marzo 2025 (data indicativa), l’Agenzia comunicherà alle imprese l’eventuale inserimento nell’elenco dei soggetti NIS2, compresa la collocazione tra soggetti essenziali o importanti.

- Entro aprile 2025 l’Agenzia provvederà a:

- Costituire l’elenco dei soggetti NIS e notificherà agli stessi della loro inclusione (articolo 7, commi 2 e 3).

- Definire modalità adozione degli obblighi di base in materia di misure di sicurezza informatica e notifica di incidenti – Tale fase richiederà un’attenta analisi e interpretazione delle nuove disposizioni per adeguare di conseguenza le proprie infrastrutture e procedure di sicurezza. Le aziende dovranno implementare concretamente le misure di sicurezza richieste dalla NIS2, il che potrebbe comportare investimenti significativi in nuove tecnologie, formazione del personale e adeguamento dei processi aziendali.

- Entro maggio 2025, le imprese interessate dovranno aggiornare i loro dati sulla piattaforma per perfezionare la registrazione. Si ricorda che la registrazione al portale si riaprirà ogni anno tra gennaio e febbraio e, sempre a cadenza annuale, l’ACN aggiornerà l’elenco dei soggetti coinvolti.

- Da gennaio 2026 vi sarà l’obbligo di notifica degli incidentisecondo le nuove misure indicate da ACN. Di fatto, la NIS2 richiede alle aziende di segnalare tempestivamente gli incidenti di sicurezza alle autorità competenti. Pertanto, sarà fondamentale sviluppare piani di risposta agli incidenti efficaci e testarli regolarmente per garantire una gestione rapida e adeguata in caso di attacchi.

- Entro aprile 2026, ACN si adopererà per l’elaborazione e definizione del modello di categorizzazione delle attività e dei servizi oltre che l’elaborazione e definizione degli obblighi a lungo termine.

- Entro settembre 2026 le organizzazioni dovranno garantire la completa implementazione delle misure di sicurezza di base. In particolare, questa fase segna una sfida importante nella governance aziendale in termini di adeguamento degli organi di amministrazione e direttivi alle nuove responsabilità. Ovvero un cambiamento che va ben oltre la semplice conformità normativa, rappresentando una trasformazione culturale nella gestione della sicurezza informatica a livello executive.

In generale, le organizzazioni che rientrano nel perimetro della NIS2 devono essere consapevoli delle sfide anche in termini di:

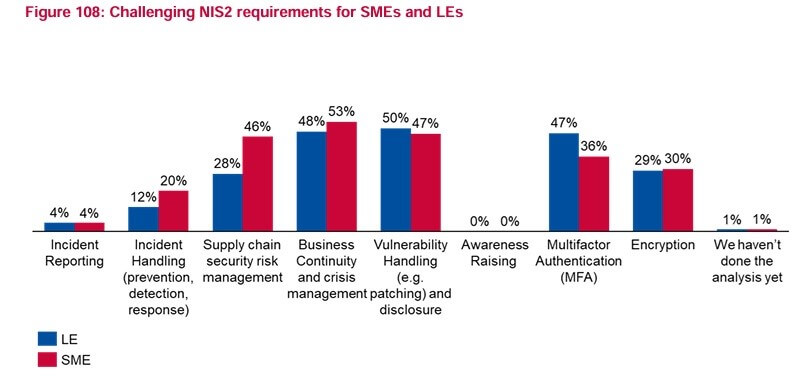

- Gestione degli obblighi NIS 2 e dell’implementazione di modelli di gestione della cyber security. Ciò avrà importanti ricadute sulle imprese destinatarie che dovranno altresì tenere in considerazione il Modello di Organizzazione e Gestione 231, soprattutto considerando sia le modifiche apportate in tema di reati informatici – ai sensi della Legge 90/2024 – sia la necessità di tutelare la sicurezza sia dei dati sia dell’infrastruttura informatica dell’impresa. il rapporto “NIS Investment 2024” di ENISA offre dati particolarmente interessanti riguardo alle sfide che i requisiti della NIS2 pongono sia alle grandi organizzazioni sia alle PMI.

Fonte immagine: ENISA, NIS Investment 2024.

- Complessità di gestire la tecnologia: le organizzazioni si trovano sempre più spesso immerse in ambienti complessi, caratterizzati da numerose applicazioni, infrastrutture cloud ibride e fornitori esterni. Tale scenario comporta un costante aumento dei rischi legati alla cybersecurity e rende più complessa la gestione della governance. In particolare, la complessità del multi-cloud rende più difficile la protezione delle applicazioni da vulnerabilità e da attacchi alla sicurezza, incrementando il rischio di non rispettare le tempistiche rigorose della NIS2 per la segnalazione iniziale degli incidenti critici (i.e. entro 24 ore).

- Maggior onere di gestione della supply chain. Anche se la NIS2 pone l’accento sulla gestione dei rischi legati ai fornitori terzi e ai servizi ICT, le organizzazioni dispongono di un controllo limitato sulle pratiche di sicurezza adottate da questi fornitori. Per valutare e mitigare efficacemente tali rischi esterni, è essenziale adottare termini contrattuali solidi e attuare un monitoraggio continuo della loro postura in materia di sicurezza informatica, il che comporta un significativo onere gestionale.

- Incremento carico di lavoro per l’organizzazione. La conformità alla NIS2 richiede personale qualificato, tecnologie avanzate e investimenti significativi. Cosa non semplice soprattutto per le PMI che dispongono di risorse limitate. Secondo il report di ENISA “NIS Investment 2024” tra i vari obblighi per le entità ai sensi della NIS2, quasi la metà degli intervistati (49%) ha indicato la continuità operativa e la gestione delle crisi e la gestione delle vulnerabilità come le sfide più impegnative. L’autenticazione a più fattori (MFA) si posiziona al terzo posto con il 45% delle risposte. Inoltre, l’architettura e l’ingegneria della cyber security, insieme alle operazioni di cyber security, sono i due ambiti in cui le organizzazioni prevedono la maggiore necessità di risorse umane aggiuntive per conformarsi alla Direttiva NIS2, con rispettivamente il 50% e il 44% delle risposte, a fronte dei requisiti più impegnativi della NIS2 e soprattutto la sfida di trovare le competenze necessarie per farlo.

Fonte immagine: ENISA, NIS Investment 2024.

Fonte immagine: ENISA, NIS Investment 2024.

- Complessità dell’onere amministrativo. L’implementazione delle modifiche e l’introduzione di processi per adeguarsi alla NIS2 – e, altresì’ alla galassia normativa europea che sta avanzando, che richiede tempo ed è soggetta a potenziali errori. Di fatto, la conformità alla NIS2 deve integrarsi senza soluzione di continuità con i processi esistenti di gestione del rischio, risposta agli incidenti e continuità operativa, al fine di affrontare efficacemente queste sfide e gestire in modo efficiente le risorse disponibili.

- Accountability leadership e sanzioni. I membri dei Consigli di amministrazione (CdA) e coloro che sono responsabili della conformità alla cybersicurezza all’interno dell’azienda possono incorrere in sanzioni personali dirette. Queste sanzioni non sono solo economiche, ma possono anche includere l’interdizione dalle attività manageriali, con significative conseguenze sull’organizzazione e sulla continuità operativa dell’azienda. Pertanto, si tratta di un rischio molto elevato che deve essere valutato attentamente. Di fatto, l’analisi dei reati informatici è un tema che non può più essere rimandato, sia che si tratti di illeciti a vantaggio dell’ente (con responsabilità secondo il modello 231), sia che si tratti di illeciti che danneggiano le persone giuridiche, rilevanti secondo la NIS2.

- Monitoraggio e aggiornamento continui. La conformità alla NIS2 non è un processo statico. Le aziende dovranno monitorare costantemente l’efficacia delle proprie misure di sicurezza, aggiornarle in base alle nuove minacce e vulnerabilità, e partecipare a regolari audit di conformità.

- Collaborazione e condivisione di informazioni. La NIS2 promuove la collaborazione e la condivisione di informazioni tra le aziende per migliorare la resilienza collettiva. Le aziende dovranno essere pronte a collaborare con altre organizzazioni e condividere informazioni sulle minacce e gli incidenti di sicurezza.

- Evoluzione della normativa. La NIS2 è una direttiva europea e potrebbe subire modifiche nel tempo. Le aziende dovranno rimanere aggiornate sull’evoluzione della normativa e adeguare di conseguenza le proprie misure di sicurezza. È doveroso ricordare che ogni fase di attuazione sarà disciplinata da un DPCM o da una determina che chiarirà i dettagli.

NIS2 e intersecazione con altre normative UE: ulteriore sfida

La compliance alla NIS2 si interseca con altre importanti normative europee, in particolare DORA (Digital Operational Resilience Act), Cyber Resilience Act (CRA) e Artificial Intelligence (AI Act). Sebbene ognuna abbia un focus specifico, condividono l’obiettivo di rafforzare la resilienza e la sicurezza nel mondo digitale.

Pertanto, le organizzazioni devono comprenderne i punti di intersecazione in modo da garantire un approccio olistico e di conformità.

NIS2 e DORA: un focus complementare

Mentre NIS2 si concentra sulla cyber security e sulla resilienza delle reti e dei sistemi informativi di settori critici (tra cui energia, trasporti, banche, infrastrutture digitali e pubblica amministrazione), DORA mira a rafforzare la resilienza operativa digitale del settore finanziario, imponendo requisiti specifici in materia di gestione dei rischi ICT, test di resilienza e segnalazione degli incidenti.

Di fatto NIS2 e DORA sono complementari dato che, mentre NIS2 definisce un quadro generale per la cyber security, DORA specifica i requisiti per il settore finanziario.

Inoltre, entrambe le normative richiedono alle aziende di identificare, valutare e gestire i rischi di sicurezza, implementare misure di protezione adeguate, testare la resilienza e segnalare gli incidenti con particolare focus sulla gestione dei fornitori.

Tuttavia, DORA prevale su NIS2 per quanto riguarda gli enti finanziari, essendo lex specialis.

NIS2 e Cyber Resilience Act: sicurezza dei prodotti

Il Cyber Resilience Act propone un quadro normativo per la sicurezza dei prodotti digitali (hardware e software) durante tutto il loro ciclo di vita, dalla progettazione allo smaltimento.

NIS2 si concentra sulla resilienza delle organizzazioni, mentre CRA sulla sicurezza dei prodotti che utilizzano. Entrambe contribuiscono a un ecosistema digitale più sicuro. Inoltre, il CRA contempla la definizione di standard di sicurezza che le aziende NIS2 dovranno considerare nella scelta dei prodotti digitali.

NIS2 e AI Act: sicurezza e affidabilità dell’AI

L’AI Act mira a regolamentare AI, classificando i sistemi di AI in base al rischio e imponendo requisiti specifici per garantire sicurezza e affidabilità.

L’IA è sempre più utilizzata in diversi settori, compresi quelli soggetti a NIS2. Pertanto, l’AI Act e NIS2 si intersecano per quanto riguarda la sicurezza dei sistemi di IA e la loro resilienza. Inoltre, l’AI Act introduce requisiti specifici per la sicurezza dei sistemi di AI che le aziende NIS2 dovranno rispettare.

Come gestire l’intersecazione delle normative

Pertanto, per gestire la sfide dell’intersecazione di queste normative le organizzazioni dovranno essere in grado di:

- Mappare le normative: identificare quali normative si applicano alla propria azienda (NIS2, DORA, CRA, AI Act) e analizzare i requisiti specifici di ciascuna.

- Effettuare una valutazione integrata dei rischi: si tratta di adottare un approccio integrato alla valutazione dei rischi, considerando tutte le normative applicabili e le loro interazioni.

- Garantire un’implementazione coordinata: è necessario implementare misure di sicurezza che soddisfino i requisiti di tutte le normative pertinenti, evitando duplicazioni e ottimizzando le risorse.

- Monitoraggio costante: si tratta diMonitorare l’evoluzione delle normative e adeguare di conseguenza le proprie misure di sicurezza.

- Collaborazione: è fondamentale, ove necessario, collaborare con esperti legali e tecnici per garantire la conformità a tutte le normative applicabili.

Insomma, la compliance a NIS2, DORA, CRA e AI Act rappresenta una sfida complessa ma fondamentale per garantire la resilienza e la sicurezza delle aziende nel mondo digitale.

La parola agli attori coinvolti

Pertanto, le organizzazioni devono essere ben consapevoli che affrontare questa sfida – in modo integrato e strategico – è essenziale per il successo a lungo termine e in un’ottica di approccio olistico a livello di area europea.

ANRA, Gabriella Fraire, Presidente

“La Direttiva NIS 2 pone diverse sfide alle PMI: dalla gestione del rischio alla continuità dei servizi essenziali, dalla notifica degli incidenti ad un sistema di governance efficace rispetto a ruoli, responsabilità e politiche, sino alla sicurezza della catena di fornitura e agli aspetti di cooperazione – come sottolinea Fraire – quando parliamo di PMI, pensiamo alla stragrande maggioranza del tessuto economico-produttivo del Paese il quale, spesso, anche se non direttamente coinvolto dall’ambito di applicazione della norma, vi ci rientra in quanto parte della supply chain critica di un soggetto in perimetro”.

Dopo la prima scadenza del 28 febbraio, aggiunge Fraire “la vera sfida consisterà nel comprendere i rischi dei propri fornitori, richiedendo anzitutto comprensione del contesto di riferimento e dei rischi propri dell’organizzazione, i quali dovranno essere affrontati allargando la visione all’intera catena del valore e senza limitarsi al fornitore diretto, ma anche ai subfornitori a monte”.

Di fatto, sottolinea Fraire “non sarà più sufficiente gestire tali rischi a livello contrattuale o in termini di monitoraggio, ponendo il committente nell’ottica di dover adottare una logica risk-based sin dalla fase di formulazione della richiesta di approvvigionamento e di selezione del fornitore che meglio risponde ai criteri di sicurezza. Si tratta di una sfida che è dunque anzitutto culturale e che richiede non soltanto competenze, dotazioni economiche e strumentali, bensì anche consapevolezza del proprio ruolo all’interno del Sistema-Paese e delle implicazioni che questo comporta per le aziende dell’intera filiera”.

CLUSIT, Claudio Telmon, Membro direttivo

Nonostante nelle ultime settimane ci sia stata un’accelerazione per quanto riguarda le attività di valutazione da parte delle aziende dell’applicabilità della NIS2 al proprio contesto, Telmon afferma che “la percezione è che la maggior parte delle aziende non abbia ancora fatto passi ulteriori, presumibilmente nell’attesa di avere dall’ACN indicazioni più precise, ad aprile, su quali siano gli obblighi di base per l’adeguamento”.

Inoltre, in termini difficoltà Telmon evidenzia altresì che “per molte aziende questi temi sono sostanzialmente nuovi, e una difficoltà sarà certamente trovare le competenze sul mercato per avere il supporto necessario”.

A tal proposito Telmon aggiunge che “un mercato in così rapida espansione porterà certamente alla comparsa di professionisti improvvisati, come abbiamo visto in passato in situazioni simili, con il rischio di spese eccedenti (i.e.: molti vendor in questo momento propongono i propri prodotti come indispensabili e sufficienti per l’adeguamento) o di scarsa efficacia o conformità delle soluzioni. Ci sono poi alcuni interventi tecnologici che possono anche risultare onerosi, ma per molte aziende sarà già una sfida importante attivare dei processi di gestione realmente efficaci, documentati come richiede una conformità normativa, ad esempio, per la gestione delle vulnerabilità e degli incidenti, nonché per le segnalazioni allo CSIRT”.

Colin & Partners, Valentina Frediani, CEO e Founder

Frediani sottolinea che dopo le sfide affrontate dalle aziende per la prima scadenza della registrazione alla piattaforma in termini di individuazione e designazione del punto di contatto e la verifica dei rapporti interni tra le società appartenenti ai gruppi, “la mappatura della supply chain strategica e critica – con variabili correlate alle singole posizioni individuali – resta uno degli aspetti di maggior difficoltà”.

In futuro, secondo Frediani, le vere sfide che le aziende si troveranno a gestire consistono nell’affrontare o ultimare la loro analisi rispetto alle specifiche indicazioni della NIS2 di prossima comunicazione.

Si tratta, come evidenzia Frediani, di “fare tutte le valutazioni correlate sui temi di governance, misure tecnologiche, supply chain e formazione, per arrivare a pianificare la realizzazione del modello organizzativo NIS, salvo dover implementare anche le misure di sicurezza”.

E aggiunge: “Ricordiamoci che, pur essendo in accountability, sussistono comunque delle misure con cui necessariamente dovranno fare i conti le aziende, quali: continuità operativa, politiche di cifratura. Di per sé potrebbero essere abbastanza scontate con riferimento a quanto già molte aziende stanno facendo, ma entrando in una analisi accurata molte misure di sicurezza – ad oggi – non sono completamente gestite (i.e. gestione delle patch, verifica delle utenze piuttosto che adozione di controlli periodici delle vulnerabilità)”.

Osservatorio nazione per la cybersecurity delle reti energetiche, Gaetano Sanacore, Direttore Scientifico

“Le prossime sfide che attendono i numerosi operatori Energetici (esempio non esaustivo: Produzione, Trasmissione e Distribuzione dell’Energia Elettrica, Trasmissione e Distribuzione del Gas, Reti di Trasporto Gas, Produttori e Distributori di Idrogeno, Fabbricatori di prodotti/sistemi elettrici-elettronici, ottici; ecc…) – come evidenzia Sanacore – saranno determinate dalla pubblicazione e quindi l’adozione degli obblighi di base definiti dalle Linee Guida ACN (Framework NIS2) entro fine Aprile 2025. Da qui partirà la seconda fase attuativa con l’implementazione degli obblighi di base e un termine obbligatorio di attuazione per le notifiche di Incidente NIS al primo gennaio 2026 secondo un approccio al “principio di proporzionalità degli obblighi”.

Proprio considerando queste sfide, aggiunge Sanacore: “A livello di Ecosistema delle aziende del comparto energetico stiamo riorganizzando il tavolo dell’Osservatorio al fine di definire un Working Group allargato ad ambiti energetici ed AI (settore Energia) per poter portare a confronto tutte le realtà produttive d’Italia possibili, in termini di Cyber Resilienza e l’AI nelle Reti Energetiche stesse.

Il nostro obiettivo è di sviluppare uno strumento che consenta una gestione integrata, oltre a permettere la creazione e la promozione di iniziative di collaborazione nazionali/europee, considerando i requisiti NIS2 e relative prossime scadenze.

Inoltre, faciliteremo lo scambio di informazioni e la ricerca nel settore delle reti di energetiche sicure attraverso il coinvolgimento di soggetti sia pubblici sia privati”.

Settore PA, Massimo Poletti, Dirigente Servizio Sistemi Informativi (CIO) e Responsabile per la Transizione al Digitale del Comune di Ferrara

Anche la PA si trova alle prese con le future sfide. A tal proposito, Poletti evidenzia che “la principale sfida è di non pensare che la scadenza del 1/10/26 per la compliant ai nuovi standard di cybersicurezza sia lontanissima e ci si possa permettere di dormirci sopra. Una volta chiariti bene questi standard (mi sembra sia in arrivo qualcosa ad aprile) occorrerà subito lavorarci sopra, perlomeno per valutare l’impegno richiesto in termini di denaro e risorse umane”.

È quindi necessario prepararsi e non farsi trovare impreparati alle prossime scadenze e, si tratta – come evidenzia Poletti di: “stabilire, come del resto previsto anche dalla legge 90, chi sarà l’orchestratore delle operazioni; cercare di costruire un team interno (non solo IT) con eventuali rinforzi esterni che governi i processi relativi alla sicurezza e applichi le relative tecnologie; preparare i budget 2026 (sì, ci saranno costi in più) in accordo con i vertici dell’Ente con un piano delineato; cominciare (o proseguire) fin da ora percorsi di formazione e di awareness”.

Il punto di vista delle aziende di consulenza

Ma vediamo anche che percezione hanno le varie società di consulenza che si trovano quotidianamente al lato delle aziende per accompagnarle nel percorso alla conformità.

KROLL, Luca Casareto, Vice President, Cyber Risk

“Una delle sfide più grandi che le organizzazioni stanno affrontando in ottica NIS2 sono i requisiti di segnalazione degli incidenti. Le entità essenziali sono ora tenute a segnalare gli incidenti entro 24 ore, mentre le entità importanti hanno fino a 72 ore. Ciò pone ulteriore pressione sulle organizzazioni non solo per rispondere rapidamente agli incidenti di sicurezza, ma anche per dotarsi di processi per classificarne l’impatto e segnalare al regolatore entro queste tempistiche”.

Inoltre, Casareto sottolinea un’ulteriore sfida determinata dall’importanza dell’accountability da parte del Top Management che ora è tenuto ad approvare e supervisionare l’implementazione delle misure di gestione del rischio e mantenere un livello di “conoscenza sufficiente” dei rischi e delle misure in atto per mitigarli.

Pertanto, la gestione della sfida comporterà – aggiunge Casareto – nel “garantire sia una struttura di governance formale e continua sia un programma di gestione del rischio, con segnalazioni regolari fino al Consiglio di amministrazione”.

RISC3, Fabio Guasconi, CEO Risc3

“la prima preoccupazione è per molti capire se effettivamente si rientra o meno tra i soggetti essenziali o importanti della NIS2. Esistono infatti molti casi in cui le definizioni fornite non sono sufficienti a dare un’interpretazione chiaramente univoca e bisognerà quindi attendere. Altre legittime preoccupazioni sono legate a come verrà dato seguito alla normativa in quanto si tratta di una prima applicazione e le indicazioni che dovranno essere fornite nei prossimi mesi saranno indispensabili per capirlo. Nonostante l’incertezza iniziare a seguire un approccio basato sui riferimenti riconosciuti dal settore, quali ad esempio ISO/IEC 27001, difficilmente si rivelerà fuori strada e porterà in ogni caso dei benefici tangibili, NIS2 o meno”.

START 4.0 (Centro di Competenza Industria 4.0), Paola Girdinio, Presidente

Le aziende che rientrano nel perimetro della direttiva NIS2 stanno affrontando la sfida della conformità attraverso un processo strutturato che include – tra i punti cruciali – la formazione del top management e dell’intera organizzazione.

A tal proposito, Girdinio evidenzia che “mediamente, le aziende si affidano a enti o società specializzate, a meno che non dispongano di un CISO e di risorse interne dotate delle competenze necessarie per implementare autonomamente la NIS2. In questo contesto, Start 4.0 gioca un ruolo chiave nel supportare le aziende nel percorso di adeguamento non solo alla NIS2 ma all’intero quadro normativo in costante evoluzione, offrendo anche percorsi di formazione consolidati e propedeutici a rispettare i requisiti della NIS2”.

Inoltre, è doveroso sottolineare che la conformità comporta una sfida economica in termini di investimenti necessari e, a tal proposito, Girdinio fa presente che “le aziende possono usufruire di fondi e START 4.0 – in qualità di soggetto attuatore PNRR – è in grado di offrire servizi di consulenza all’innovazione che, grazie ad un lungimirante progetto del MIMIT, sono erogati con forti sconti in fattura”.

Conclusioni

Con NIS2 rispondere agli incidenti non è più sufficiente; la gestione proattiva del rischio è la nuova parola d’ordine; quindi, sarà sempre più critico per le organizzazioni essere in grado di identificare i problemi e impedire che si trasformino in situazioni più gravi. Tuttavia, garantire che le aziende di tutte le dimensioni, in particolare le piccole e medie imprese (PMI), possano rispettare una direttiva complessa come la NIS2, rimane una preoccupazione.

È doveroso sottolineare che la resilienza informatica è fondamentale per migliorare la sicurezza delle infrastrutture digitali critiche in tutta Europa, poiché aiuta le entità a adottare misure complete per prevenire, rilevare e correggere proattivamente i rischi legati alla cyber security e alla resilienza operativa.

Tuttavia, è necessario prendere atto che sono necessari investimenti e garantire una forza lavoro qualificata in materia di sicurezza informatica per implementare e gestire le misure richieste.